Coronakrisen är mumma för bedragare som försöker luras.

Därför är det viktigt att vara vaksam på alla bluffmejl om coronaviruset som florerar just nu.

Det flesta bluffarna baseras på konspirationsteorier om mediciner eller försök att utnyttja välkända informationskanaler för att lura mottagaren.

Bedragare utnyttjar kända system

I den senaste vågen av angrepp har säkerhetsföretaget Proofpoint noterat att kriminella i allt större utsträckning har börjat använda verktyg som AgentTesla Keylogger och NanoCore RAT för att stjäla känslig information.

Enligt Proofpoint används även allt oftare falska Office 365-, Adobe- och DocuSign-webbplatser i samband med coronarelaterat nätfiske för att komma åt till exempel konton eller för att installera trojaner.

Tidigare coronaattacker fokuserade främst på hur ekonomin påverkas av virusutbrottet eller hur du undviker att smittas av coronaviruset.

> Det har vi skrivit om i en tidigare artikel

Den trenden fortsätter, men Proofpoint ser också allt fler målinriktade angrepp mot produktionsindustrin och vård- och utbildningssektorn.

Känn igen bluffmejl - och radera dem

Gemensamt för alla bluffmejl är att de innehåller en länk som du kan klicka på eller en fil som kan hämtas.

Detta ska du inte göra! Det enda du ska göra om du får ett sådant brev är att radera det.

Som med andra typer av bluffmejl känns de ofta igen på en underlig avsändaradress och att de webbsidor som länken pekar på har konstiga webbadresser. För att se vart en länk pekar kan du föra muspekaren över den, UTAN ATT KLICKA.

> Mer att läsa: Sex råd som skyddar mot e-postbedrägerier

Fyra vanliga coronabluffar

1. Utnyttjar konspirationsteorier

De här breven hänvisar till ett påstått läkemedel som forskarna ännu inte har informerat offentligheten om. Breven innehåller en falsk länk till mer information.

Länken leder i själva verket till en falsk DocuSign-webbsida där användare ombeds fylla i kontaktuppgifter för att få ta del av informationen.

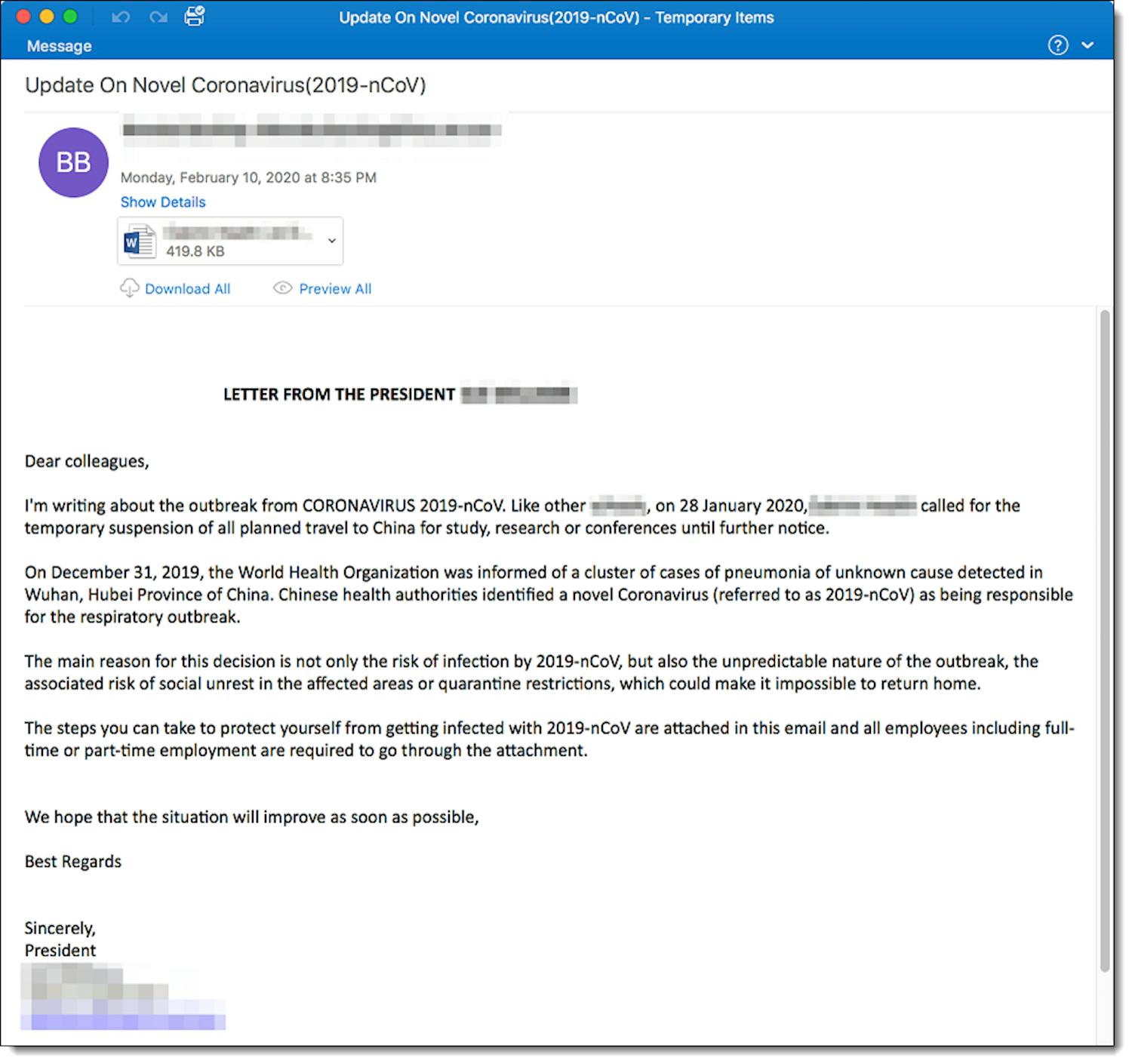

2. Falsk information från ledningen

Falska brev som ser ut att komma från vd:n eller kanske en säkerhetsavdelning på ett företag eller en myndighet.

Breven innehåller ofta ett bifogat worddokument och en länk som leder till en falsk Microsoft Office-webbsida.

När användaren har fyllt i sin kontaktinformation skickas vederbörande vidare till en legitim webbsida med information om coronaviruset – ett knep som gör bluffen mer trovärdig.

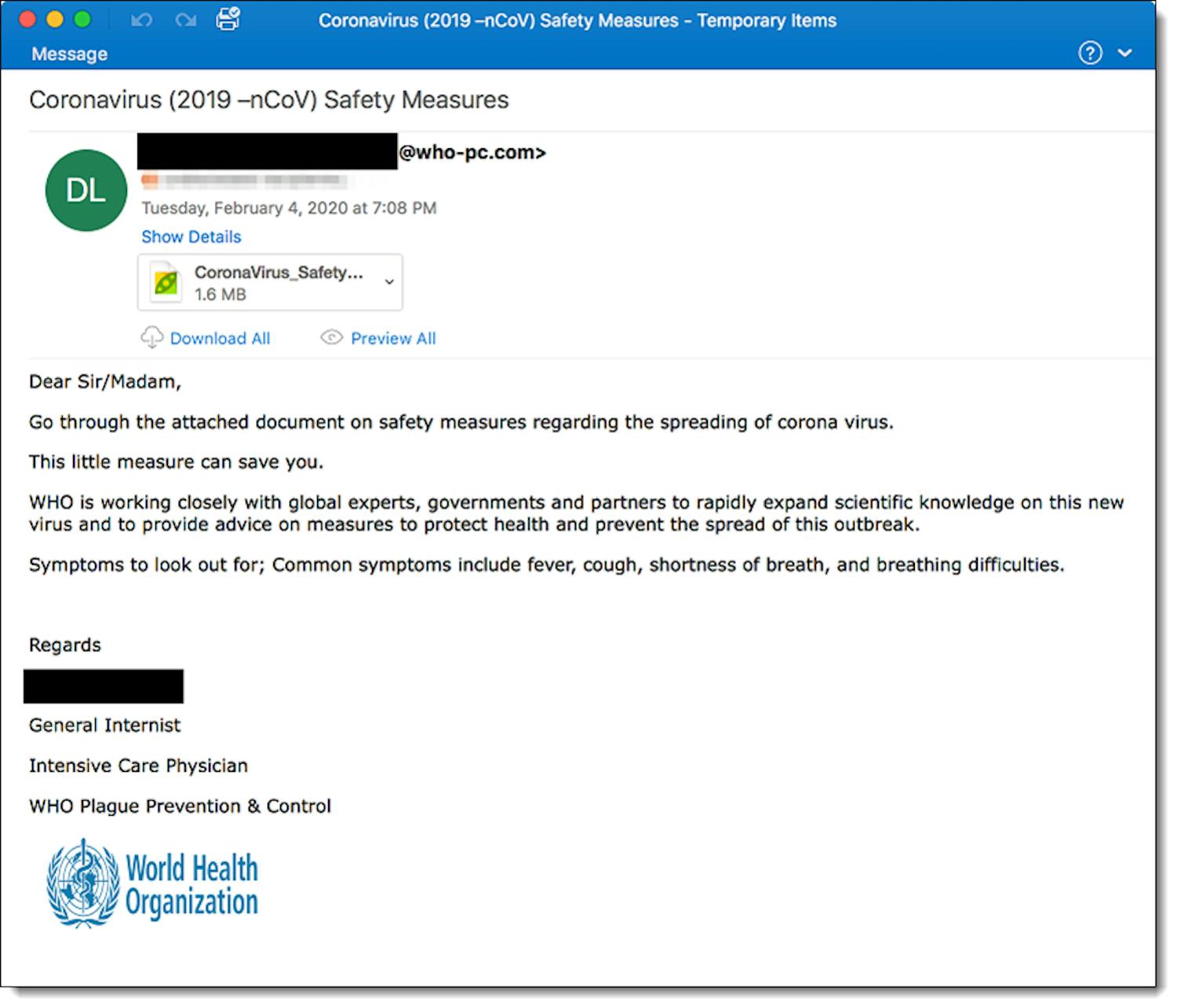

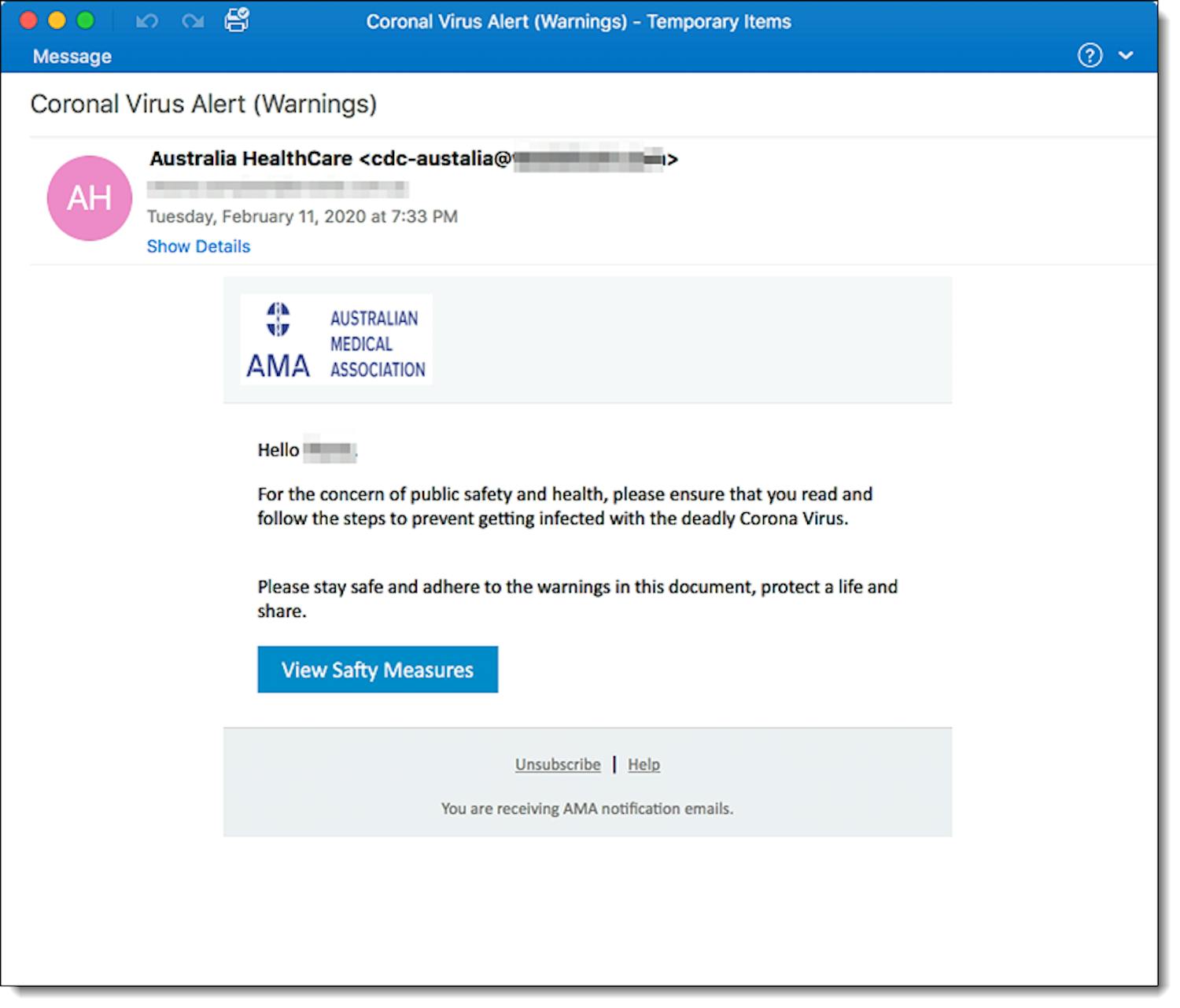

3. Nätfiske som utnyttjar WHO

Ett välkänt sätt som bedragare gärna använder för att verka mer trovärdiga är att utnyttja välkända varumärken, till exempel Världshälsoorganisationen WHO.

I kölvattnet av coronautbrottet har det kommit allt fler bluffmejl med en bifogad fil som installerar AgentTesla Keylogger i datorn.

När det skadliga programmet är installerat läser det av allt som skrivs på tangentbordet och skickar informationen till bedragarna. Detta är ett smart sätt att få tillgång till lösenord, inloggningsuppgifter och annan känslig information.

4. Skräddarsydda nyhetsuppdateringar

Denna typ av nätfiske handlar om kinesiska underleverantörer som tvingas stänga ned produktionen som en följd av coronaviruset.

De falska breven skickas till företag som på ett eller annat sätt har samarbeten med den kinesiska industrin. Även här finns det en bifogad fil, som denna gång installerar en trojan i datorn.

För mer information kan du läsa det här blogginlägget från Sherrod DeGrippo, Senior Director of Threat Research på säkerhetsföretaget Proofpoint.

PC-tidningens Säkerhetspaket

Vill du skydda datorn från skadlig kod av olika slag och stoppa bluffmejl rekommenderar vi det stora Säkerhetspaket som vi har satt ihop.

Säkerhetspaketet innehåller sex program som ger det bästa möjliga skyddet i en pc.

Du hittar alltid Säkerhetspaketet i Fördelszonen på vår hemsida, där du som läser PC-tidningen kan hämta det tillsammans med svenska instruktioner.